Reklāma

Mēs esam to pabeiguši vēl vienu gadu drošības jomā... un kāds tas ir bijis gads. Sākot no globāliem uzbrukumiem rensomware līdz noplūdēm, kas satur miljardiem ierakstu, tas viss ir bijis. Kiberdrošība ir pastāvīga ziņu iezīme. Nevar paiet mēnesis bez būtiskas noplūdes, uzbrukuma vai tamlīdzīga.

Vai pamanījāt visu, kas notika? Ir grūti sekot līdzi - pat man, un es katru dienu vēroju un lasu drošības ziņas. Paturot to prātā, es esmu apkopojis un pārskatījis gadu kiberdrošībā, lai jūs varētu sēdēt un brīnīties par visu, kas notika iespaidīgi nepareizi.

Lielie notikumi

Drošība 2017. gadā tika pārtraukta ar mežonīgu, ārkārtīgi neaizmirstamu notikumu sēriju. Daudzi no notikumiem bija tik lieli, ka ietekmēja gandrīz visus planētas iedzīvotājus. Daži slēdza lielākās iestādes, bet citi bija saistīti ar patiesi pārsteidzošām datu noplūdēm no iepriekš uzticamām iestādēm. Apskatīsim galvenos notikumus, kas veidoja gadu.

Ēnu brokeri

Ēnu grupa (get it?!), Kas pazīstama kā ēnu brokeri, 2016. gada aprīlī paziņoja, ka ir pārkāpusi serveri, kas pieder elitētai ar NSA saistītai operācijai, kas pazīstama kā Equation Group. Tajā laikā The Shadow Brokers piedāvāja nelielu iespējamo NSA hakeru rīku un datu paraugu. 2016. gada Halovīni un Melnā piektdiena piedzīvoja ēnu brokeru mēģinājumus izsolīt savus nepelnīti iegūtos ienākumus bez lieliem panākumiem.

Acīmredzot Ēnu mākleri nopelnīja nedaudz naudas savā izsolē (ja viņi var savākt).

Varbūt viņi beidzot apgūst visu kapitālisma lietu?

- tukšs ritenis (@emptywheel) 2017. gada 2. jūlijs

Viņi meklēja 750 BTC - aptuveni USD 750 000 vērtībā 2017. gada janvārī, bet virs USD 9 000 000 2017. gada decembrī, kas ir visu laiku augstākais rādītājs. Tā vietā viņi saņēma apmēram 18 000 USD vērtu Bitcoin un tiešsaistē bez maksas atbrīvoja visu NSA hakeru rīku izgāztuvi. The Shadow Brokers identitāte joprojām nav zināma. Tomēr tiek plaši spekulētas, ka tā bija elitārā Krievijas valdības hakeru grupa, kas meklēja vienotību ar saviem kolēģiem un ilustrēja to, ka piedēvēšana nacionālām valstīm ir bīstams bizness.

Kas notika tālāk? Globālais Ransomware uzbrukums un kā aizsargāt jūsu datusMasveida kiberuzbrukums ir skāris datorus visā pasaulē. Vai jūs esat ietekmējis ļoti virulents sevi reproducējošs izpirkuma programmatūra? Ja nē, kā jūs varat aizsargāt savus datus, nemaksājot izpirkuma maksu? Lasīt vairāk Lasiet tālāk, draugs.

WannaCry

Starp Shadow Brokers hack tool trove bija ekspluatācija, kas pazīstama kā ETERNALBLUE (arī stilizēta EternalBlue). EternalBlue izmanto zināmo (tagad ielāpoto) ievainojamību Microsoft Server Message Block (SMB) protokols, ļaujot uzbrucējiem ievietot speciāli izstrādātas paketes, lai mērķī izpildītu ļaunprātīgu kodu mašīna.

VDI brīdināja Microsoft, ka hakeri ir apdraudējuši EternalBlue izmantošanu. Microsoft atbildēja, atceļot 2017. gada februāra drošības atjauninājumus, labojot to izmantošanu un visu to izlaižot 2017. gada martā. Pārejiet uz 2017. gada maiju un WannaCry ransomware uzbrukuma trāpījumiem, izmantojot - jūs uzminējāt - EternalBlue un SMB protokola ievainojamību.

Policija atrodas Sautportas slimnīcā, un ātrās palīdzības automašīnas tiek “atbalstītas” A&E, kad darbinieki tiek galā ar notiekošo hakeru krīzi #NHSpic.twitter.com/Oz25Gt09ft

- Ollija Kovana (@Ollie_Cowan) 2017. gada 12. maijs

WannaCry pirmo 24 stundu laikā izlauzās cauri ziņotajiem 250 000 datoriem, šifrējot mašīnu pēc mašīnas, pieprasot samaksu Bitcoin par privāta šifrēšanas atslēga, kas nepieciešama katras ierīces atbloķēšanai Kā atbloķēt WannaCry Ransomware, nemaksājot par centuJa jūs esat skāris WannaCry, visi faili tiek bloķēti aiz augstās cenas. Nemaksājiet tiem zagļiem - izmēģiniet šo bezmaksas rīku, lai atbloķētu savus datus. Lasīt vairāk . Lielbritānijas NHS cieta smagi, liekot dažiem rajoniem darboties tikai ārkārtas gadījumos. WannaCry tieši ietekmēja Telefonica, FedEx, Deutsche Bank, Nissan, Renault, Krievijas dzelzceļa dienestu, Ķīnas universitātes un citas.

Marcus Hutchins, pazīstams arī kā MalwareTech, saīsināja globālo ransomware epidēmiju, reģistrējot domēna vārdu, kas atrodams ransomware avota kodā. Domēna vārda darbība ir saistīta ar izlietni, kas paredzēta jaunām infekcijām. Tā vietā, lai šifrētu ierīci, ransomware nedarbojās. Vēlāk tajā pašā mēnesī milzīgais Mirai robottīkls mēģināja DDoS Kā jūs varat pasargāt sevi no DDoS uzbrukuma?DDoS uzbrukumi - metode, ko izmanto, lai pārslogotu interneta joslas platumu -, šķiet, pieaug. Mēs parādīsim, kā jūs varat pasargāt sevi no izplatīta uzbrukuma pakalpojumu atteikšanai. Lasīt vairāk domēna vietne “WannaCry kill-switch”, lai atjaunotu rensomware (taču galu galā neizdevās). Citi palaida WannaCry varianti, kas izstrādāti, lai izmantotu to pašu ievainojamību Novērsiet WannaCry ļaunprātīgas programmatūras variantus, atspējojot šo Windows 10 iestatījumuWannaCry par laimi ir pārtraucis izplatīšanu, taču jums joprojām vajadzētu atspējot veco, nedrošo protokolu, kuru tā izmantoja. Lūk, kā to izdarīt savā datorā tikai vienā mirklī. Lasīt vairāk .

WannaCry / WanaCrypt0r 2.0 patiešām iedarbina ET noteikumu: 2024218 "ET IZMANTOT iespējamo ETERNALBLUE MS17-010 atbalss reakciju" pic.twitter.com/ynahjWxTIA

- Kafeine (@kafeine) 2017. gada 12. maijs

Microsoft tieši apsūdzēja NSA par incidenta izraisīšanu, uzkrājot daudzu operētājsistēmu un citas kritiskas programmatūras kritiskos resursus.

Vēlētāju ieraksti

Datu pārkāpumi ir kļuvuši par divpadsmit santīmu. Viņi atrodas visur, ietekmē visu, un nozīmē, ka jums ir jāmaina paroles. Bet 2017. gada jūnijā drošības pētnieks Kriss Vickerijs atklāja publiski pieejamu datu bāzi, kurā bija informācija par vēlētāju reģistrāciju 198 miljoniem ASV vēlētāju. Tas nozīmē, ka gandrīz katrs vēlētājs atgriežas kādos desmit vai vairāk gados.

Dati, ko apkopoja un apkopoja konservatīva datu firma Deep Root Analytics, tika izvietoti nepareizi konfigurētā Amazon S3 serverī. Par laimi Deep Root Analytics lielākajai daļai datu bija publiska piekļuve, tas nozīmē, ka tie satur vārdus, adreses, partiju piederības utt. Bet hakeris noteikti varētu atrast pielietojumu šim iepriekš apkopotās personiskās informācijas daudzumam.

Vickery teica: “Tas noteikti ir lielākais atradums, kāds man jebkad ir bijis. Mēs sākam virzīties pareizajā virzienā, nodrošinot šo lietu, taču, pirms tā kļūs labāka, tas pasliktināsies. Tas nav pamata grunts. ” Satraucoši laiki, patiešām.

Equifax

Apkopojums, apkopojums, nākamais milzīgais pārkāpums ir klāt. Satriecošs Equifax datu pārkāpums Equihax: viens no visu laiku kalamīgākajiem pārkāpumiemEquifax pārkāpums ir visu laiku bīstamākais un mulsinošākais drošības pārkāpums. Bet vai jūs zināt visus faktus? Vai jūs esat ietekmējis? Ko jūs varat darīt? Uzziniet šeit. Lasīt vairāk piesaistīja gandrīz katra Amerikas pilsoņa uzmanību. Kāpēc? Tā kā kredītreitingu aģentūra cieta būtisku pārkāpumu, neatklāja informāciju, ļāva valdes locekļiem iepriekš pārdot krājumus paziņoja par pārkāpumu un gandrīz katra Amerikas pilsoņa detalizēto kredītvēsturi atklāja ikvienam, kas viņu rokās dati.

Izklausās slikti, vai ne? Bija un ir slikti. Nepietiekot ar simtiem miljonu pilsoņu kredītvēstures atklāšanu, Equifax atkārtoti sakopoja tīrīšanas operāciju. Tātad, kas notika?

Drošības pētnieks 2016. gada decembrī mātesplatē, anonīms, sacīja, ka viņi ir pakluvuši tiešsaistes portālā, kas paredzēts tikai Equifax darbiniekiem. Pētnieks izmantoja “piespiedu pārlūkošanas” kļūdu un nekavējoties ieguva piekļuvi miljoniem ASV pilsoņu ierakstiem. Pētnieks informēja Equifax par ievainojamību kā atbildīgu atklāšanu. Paturiet prātā šo pārkāpumu.

2017. gada septembrī parādījās ziņojumi, ka Equifax ir cietis no liela kiberdrošības pārkāpuma, taču pārkāpums notika 2017. gada martā. Šķiet, ka pārkāpums ir saistīts ar to pašu ievainojamību, kāds iepriekš tika sīki aprakstīts kredītaģentūrā. Tajā pašā laikā (joprojām septembrī) Equifax paziņoja par datu zādzībām, kas skāra 145 miljonus ASV patērētāju, kā arī no 400 000 līdz 44 miljoniem ASV iedzīvotāju un 8000 kanādiešiem.

Hakeri atguva personisko informāciju, ieskaitot pilnus vārdus, dzimšanas datumus, adreses, sociālās apdrošināšanas numurus un vairākus citus būtiskas informācijas veidus, piemēram, autovadītāja apliecības. Vienkārši sakot, tā ir viena no vissliktākajām datu noplūdēm, kāda jebkad redzēta.

Tas kļuva sliktāks

Bet tas pasliktinās. Nākamajās dienās pēc paziņojuma Equifax konta atkopšanas un palīdzības vietne Kā pārbaudīt, vai jūsu dati nav nozagti Equifax pārkāpuma laikāJaunumi tikko parādījās par Equifax datu pārkāpumu, kas ietekmē līdz 80 procentiem no visiem ASV kredītkaršu lietotājiem. Vai tu esi viens no viņiem? Lūk, kā pārbaudīt. Lasīt vairāk OpenDNS atzīmēja kā surogātpastu un tika noņemts bezsaistē, domājams, ka tā ir pikšķerēšanas vietne. Ak, un, lai pārbaudītu viņu konta statusu, lietotājiem bija jāievada sociālās apdrošināšanas numuru pēdējie seši cipari - ironija nebija pazudusi. Tad vietne sāka sūtīt nepatiesu informāciju. Daudzos ziņojumos par lietotājiem, kas ievadīja pilnīgi nepatiesu informāciju, tika iegūti pozitīvi rezultāti, informējot lietotāju par viņu datu zaudēšanu. Un tad uznirstoša pikšķerēšanas vietne, kas vēl vairāk apmāca jau tā drūmos ūdeņus.

Pievienojot apvainojumu par ievainojumiem, kongresmenis Barijs Ludermilks iepazīstināja ar likumprojektu ASV Pārstāvju palātai kas būtībā atņēma patērētāju aizsardzību tieši saistībā ar uzņēmējdarbību, ko veic ASV kredīts aģentūras. Likumprojekts arī mēģināja atcelt visus sodus par zaudējumiem. Iepriekš Loudermilk 2016. gada vēlēšanu cikla laikā no Equifax saņēma 2000 USD.

Pagaidām neviena hakeru grupa nav iesniegusi datus. Tomēr, kad viņi to darīs, varat būt pārliecināti, ka dati saturēs dūšīgu cenu zīmi.

7. velve

Kiberdrošībā nebūtu pagājis gads bez WikiLeaks ieraksta. 2017. gada martā WikiLeaks izlaida triju CIP dokumentu CIP Datorurķēšana un velve 7: ceļvedis jaunākajam WikiLeaks laidienamVisi runā par WikiLeaks - atkal! Bet CIP tiešām neskatās jūs caur jūsu viedo TV, vai ne? Vai tiešām noplūdušie dokumenti ir viltoti? Vai varbūt tas ir daudz sarežģītāk. Lasīt vairāk kas sastāv no 7818 tīmekļa lapām ar vēl 943 pielikumiem. Uzspiežot uz viņu autentiskumu, bijušais CIP direktors Maikls Haidins paziņoja ka CIP “nekomentē autentiskumu vai saturu, kā arī domājamos izlūkošanas dokumentus”.

Citas gan pašreizējās, gan bijušās amatpersonas apstiprināja dokumentu autentiskumu. Citi pielīdzināja CIA Vault 7 noplūdi NSA, kas noplūda hakeru rīkus, izmantojot The Shadow Brokers. Ko saturēja Vault 7? Kibernoziedzniekiem ir CIP hakeru rīki: ko tas jums nozīmēCentrālās izlūkošanas pārvaldes visbīstamākā ļaunprogrammatūra - spējīga uzlauzt gandrīz visu bezvadu patēriņa elektroniku - tagad varētu atrasties zagļu un teroristu rokās. Ko tas jums nozīmē? Lasīt vairāk

# Vault7 bija interesanti iepludināt cilvēkus, un ievērības cienīgs bija tas, ka tas parādīja CIP nekompetenci. Bet 8 mēneši klusuma pēc ķircināšanas #MediaOps bija skicīgs un sarūgtināts. Nez, vai pārāk daudziem potenciālajiem atbrīvotājiem bija aukstas pēdas pēc tiešas Russiagate histērijas.

- Karo Kanns (@kann_caro) 2017. gada 7. decembris

Dokumenti būtībā ir ļoti detalizēts jaudīgu uzlaušanas rīku un ekspluatācijas rīku katalogs. Starp šiem ieteikumiem ir norādījumi par Skype, Wi-Fi tīklu, PDF dokumentu, komerciālu pretvīrusu programmu, paroļu zādzību un daudz ko citu apdraudēšanu.

Kiberdrošības firma Symantec analizēja rīkus un atrasts vairāki apraksti, kas saskan ar instrumentiem, kurus “izmanto kiberuzbrukumos vismaz 40 dažādiem mērķiem 16 dažādās valstīs”, ko sauc par Longhornu. Dažu rīku izstrādes termiņu Symantec analīze un to izmantošana salīdzinājumā ar konkrētajiem mērķi vēl vairāk apstiprināja Vault 7 satura autentiskumu un to tiešo saiti ar CIP.

Datu pārkāpumi

Šie pieci notikumi, iespējams, bija gada lielākie, šokējošākie atklājumi. Bet tie nebija vienīgie lielie notikumi. Bija vairāki datu pārkāpumi, kas saistīti ar prātojošiem skaitļiem; tikai River City Media izgāztuve saturēja 1,4 miljardus e-pasta kontu, IP adreses, pilnus vārdus un daudz ko citu 711 miljoni e-pasta adreses, kuras ir kompromitējis Onliner Spambot Lasīt vairāk (un tas ir, neņemot vērā, ka RCM paši ir ēna surogātpasta izplatītāju grupa).

Zemāk redzamais skaitlis ir vienkārši satriecošs, bet tas ir 56 procenti ierakstīts pazaudēti vai nozagti ieraksti kopš pēdējā gada beigu ziņojuma rakstīšanas.

Vai kā ar Lielbritānijas NHS? Čīkstošais Nacionālais veselības dienests cieta vissliktāko datu pārkāpumu gadījumu 2017. gada martā. Nejauša atklāšana atklāja privātos medicīniskos datus par 26 miljoniem ierakstu, kas veido 2600 veselības prakses visā valstī. Vai tā saukto Liela Āzijas noplūde, hakeru datu bāze, kas satur vairāk nekā 1 miljardu ierakstu, kas ir izņemti no vairākiem lielākajiem Ķīnas tehnoloģiju uzņēmumiem? Tas tik tikko pat nesniedza ziņas ārpus Āzijas un kiberdrošības aprindām.

Ja vēlaties uzzināt vairāk par aizmugures skaitļiem, kas atrodas aiz katra pārkāpuma, es iesaku pārlūkot Pārkāpumu līmeņa indekss. Alternatīvi šo Identity Force sarakstu ir arī visaptverošs.

Ļaunprātīga programmatūra un Ransomware

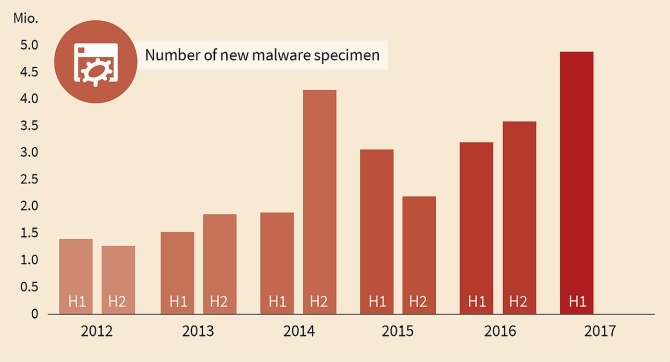

Aukstie skaitliskie fakti ir šādi: ļaunprātīgas programmatūras un izpirkuma programmatūras uzbrukumu skaits pastāvīgi palielinās. Globālā mērogā ir arī vairāk ļaunprātīgas programmatūras un ransomware variantu. G-DATA drošības emuārs aplēses ka ir vairāk nekā 27 000 jaunu ļaunprātīgas programmatūras paraugu katru dienu - tas ir ik pēc 3,2 sekundēm. Viņu pusgada pētījumā tika atklāts, ka viens no katriem pieciem ļaunprātīgas programmatūras paraugiem tika izveidots 2017. gadā. (Izlasiet mūsu ceļvedi kā noņemt lielāko daļu no tām Pilnīga ļaunprātīgas programmatūras noņemšanas rokasgrāmataĻaunprātīga programmatūra mūsdienās ir visur, un ļaunprātīgas programmatūras izdzēšana no jūsu sistēmas ir ilgs process, kam nepieciešami norādījumi. Ja domājat, ka jūsu dators ir inficēts, tas ir jums nepieciešamais ceļvedis. Lasīt vairāk !)

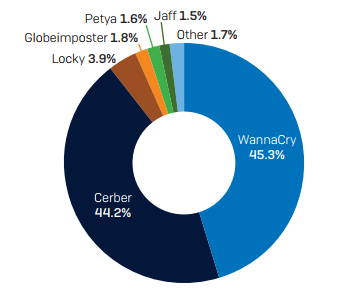

Šogad iepriekš sīki aprakstītais WannaCry izpirkt tārps ir pilnībā sagrozījis infekcijas ainavu. Nesenā Sofija Ziņot [PDF] izstrādāja, ka, lai gan “Cerber ir visproduktīvākā ransomware ģimene... tās spēks dažus mēnešus tika aizēnots... kad WannaCry satricināja planētu tārpa aizmugurē. ” Arī citi uzbrukumu pārnēsātāji, piemēram, ļaunprātīga izmantošana, pikšķerēšana un surogātpasts ar ļaunprātīgiem pielikumiem, ir ievērojami palielinājušies.

Citi īpaši virulenti celmi, piemēram, Petya / NotPetya / GoldenEye Viss, kas jums jāzina par NotPetya RansomwarePašlaik visā pasaulē izplatās šķebinoša izpirkuma programmas forma, saukta par NotPetya. Jums, iespējams, ir kādi jautājumi, un mums noteikti ir dažas atbildes. Lasīt vairāk atjaunināja ransomware uzbrukuma līmeni, šifrējot galveno sāknēšanas ierakstu, liekot reboot, lai šifrēšana būtu iespējama process, palaižot viltotu CHKDSK komandu uzvedni, lai maskētu procesu, un pieprasot ievērojamu izpirkuma maksu, lai atšifrētu sistēma.

Kriptogrāfijas

Piemēram, izplatīta kropļošanās Kas ir kropļošana un kā jūs to varat novērst?Kļūdīšanās palielinās! Uzziniet vairāk par to, kas tas ir, kāpēc tas ir bīstams, un kā jūs varat būt drošs pret šiem tiešsaistes draudiem. Lasīt vairāk taktika Kas ir kropļošana un kā jūs to varat novērst?Kļūdīšanās palielinās! Uzziniet vairāk par to, kas tas ir, kāpēc tas ir bīstams, un kā jūs varat būt drošs pret šiem tiešsaistes draudiem. Lasīt vairāk (pazīstams kā kriptogrāfijas meklēšana) novirza lietotāju uz vietni kriptovalūtas kalnrača vadīšana fonā. Dažos gadījumos pat pēc aizverošās cilnes aizvēršanas tiek veikts kriptovalūtas ieguves skripts. Citas instances vienkārši bloķējiet tīmekļa lapu Kas ir kropļošana un kā jūs to varat novērst?Kļūdīšanās palielinās! Uzziniet vairāk par to, kas tas ir, kāpēc tas ir bīstams, un kā jūs varat būt drošs pret šiem tiešsaistes draudiem. Lasīt vairāk un izdod izpirkuma maksu lietotājiem, kas nenojauš, vai arī piespiež ierīci ierīcē lejupielādēt ļaunprātīgu izmantošanu.

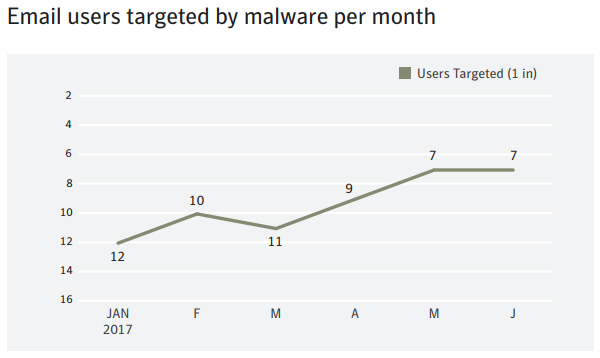

2017. gada 3. ceturksnī Kaspersky Lab atklāja, ka 59,56 procenti no pasaules e-pasta trafika ir surogātpasts - par 1,05 procentiem vairāk nekā iepriekšējā ceturksnī. No šī surogātpasta Symantec lēsts viens no katriem 359 satur ļaunprātīgu pielikumu, savukārt e-pasts parasti, paliek lielākais ļaunprātīgas programmatūras piegādes mehānisms.

“Neviens cits izplatīšanas kanāls nav tuvu: neapdraudētas tīmekļa vietnes, kurās ir izmantoti komplekti, nevis tīkls failu apmaiņas tehnoloģijas, piemēram, SMB, nevis ļaunprātīgas reklāmas kampaņas, kas vilina lietotājus noklikšķināt uz reklāmkaroga reklāmas. Patiesībā lietotājam ir gandrīz divas reizes lielāka iespēja saskarties ar ļaunprātīgu programmatūru, izmantojot e-pastu, nekā saskarties ar ļaunprātīgu vietni. ”

Privātums un uzraudzība

Palielinājies ne tikai ļaunprātīgas programmatūras, izpirktās programmatūras, surogātpasta un tamlīdzīgu līdzekļu daudzums, bet pieaugošās uzraudzības laikā mūsu vispārējā konfidencialitāte samazinās. Gadu mijā mēs joprojām tikām galā ar kolosālo Yahoo! datu pārkāpums. Es to neiekļāvu šajā gada pārskatā, jo lielākā daļa informācijas nonāca 2016. gada decembrī - pēc tam, kad es uzrakstīju pagājušā gada pārskatu, bet, kas ir svarīgi, pirms 2017. gada.

Garš un īss ir šāds: Yahoo! 2016. gadā cieta vairākus datu pārkāpumus, kā rezultātā noplūda miljardiem individuālu ierakstu. Tas bija tik slikti, ka gandrīz iznīcināja milzīgo Yahoo / Verizon apvienošanos. Tomēr šī statistika ir pēc Yahoo, bet pirms Equifax un vēlētāju reģistrācijas ir noplūde, tāpēc paturiet to prātā.

2017. gada janvārī ziņoja Pew Research ka “Lielākā daļa amerikāņu (64 procenti) ir personīgi pieredzējuši būtisku datu pārkāpumu un salīdzinoši lielai sabiedrības daļai nav uzticības galvenās institūcijas - īpaši federālā valdība un sociālo mediju vietnes -, lai aizsargātu viņu personisko informāciju. ” Ņemot vērā Equifax noplūdi pakļauti 145 miljoni pilsoņu, un vēlētāju reģistrācijas noplūde atklāja 198 miljonus ierakstu, es esmu gatavs derēt, ka šis procents ir ievērojami lielāks palielināts.

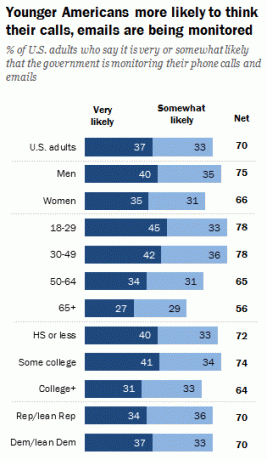

Kas attiecas uz uzraudzību, tikai 13 procenti ASV sabiedrības sakiet ir “nemaz neiespējami”, ka valdība pārrauga viņu saziņu. Tas, pēc ievērojamā NSA metadatu uztveršanas apjoma samazināšanas Ko valdības drošības aģentūras var pateikt no jūsu tālruņa metadatiem? Lasīt vairāk , stāsta. Gandrīz 80 procenti ASV pieaugušo, kas jaunāki par 50 gadiem, uzskata, ka viņu sakari tiek izsekoti. Tomēr vairāk nekā 50 iekavās šis skaitlis samazinās līdz aptuveni 60 procentiem.

Pikšķerēšana

Šeit tas ir, labās ziņas, kuras jūs gaidāt. Kopējais pikšķerēšanas vietņu skaits ir samazinājies no augstā līmeņa pāri 450 000 2016. gada 2. ceturksnī līdz aptuveni 145 000 2017. gada 2. ceturksnī. Svētku laiks!

Ne tik ātri! Pikšķerēšanas kopējais skaits vietnes ir ievērojami samazinājies, bet pikšķerēšanas metožu daudzveidība ir palielinājusies. Tā vietā, lai vienkārši izmantotu iekostus e-pastus, ļaundari izplata ļaunprātīgos ieročus tūlītējos sūtījumos un citās saziņas platformās.

Viltus aviobiļetes, lielveikalu kuponu izkrāpšana, bezmaksas kafijas, mēbeļu, kino biļetes un daudz kas cits ir parādīts vietnēs WhatsApp, SnapChat un citos tūlītējos kurjeros.

Gaidām 2018. gadu

Šajā brīdī jūs droši vien domājat: “Lūdzu, ļaujiet tam izbeigties”. Nu, jums veicas! Jūs esat nonācis līdz šī visaptverošā, bet pilnīgi drūmā 2017. gada kiberdrošības pārskata beigām. Rezumējot: palielinoties draudiem, to postījumi ir sliktāki, maksā vairāk un tiem ir plašāka ietekme.

Drošība tiešsaistē nav gluži vienkārša. Bet tam nav jābūt arī sīkākam darbam. Starp katru uzbrukumu ir viens savstarpēji saistīts faktors. Uzmini to? Tas ir pareizi: tas ir cilvēka faktors. Izglītība kiberdrošības pamatprasmju jomā mazina fenomenālu potenciālo problēmu daudzumu.

Privātums un drošība ir jēdziens, kas lēnām attālinās, pārejot uz 2018. gadu. Tehnoloģija rada neizmērojamas ērtības, taču zaudētās izmaksas ir grūti atgūt. Iedzīvotāji arvien vairāk meklē jaunus risinājumus savas privātās dzīves aizsardzībai. Vai vismaz pārvaldot datus, no kuriem viņi atsakās. Datu piesaistīšanas risinājumi iegūst vilci, kuru mērķis ir atgūt jaudu lietotājiem kā datu veidotājiem. Vairāki blockchain jaunuzņēmumi veiks drosmīgus mēģinājumus visu 2018. gadu un turpmāk, lai sasniegtu šo mērķi. (Kā arī tie kas mainīs mūsu attiecības ar kredīta aģentūrām 3 blokķēžu kredīta aģentūras, mainot mūsu attiecības ar nauduKredītu aģentūras ir pagātnes relikvijas, dinozauri ir pakļauti ļaunprātīgai izmantošanai, krāpšanai un identitātes zādzībām. Ir pienācis laiks runāt par tehnoloģiju, kas apturēs vēl vienu Equifax stila datu zudumu, kas notiek: blockchain. Lasīt vairāk arī.)

Izglītība, izglītība, izglītība

Bet patiesībā mums tas ir jāpieņem privātums, kā mēs reiz zinājām, tas jau sen ir pagājis Izvairīšanās no interneta uzraudzības: Pilnīga rokasgrāmataInterneta uzraudzība joprojām ir karsts temats, tāpēc mēs esam sagatavojuši šo visaptverošo avotu par to, kāpēc tas ir tik liels darījums, kurš to slēpj, vai jūs varat no tā pilnībā izvairīties, un vēl vairāk. Lasīt vairāk . Katrs interneta lietotājs atrodas apkopotu datu kalnā. Internets (un līdz ar to arī lieli dati) attīstījās ātrāk nekā citas pasauli mainīgās tehnoloģijas. Diemžēl lietotāji ir ieradušies purvā.

Kā šifrēšanas guru Bruce Schneier saka, “Cilvēki netestē savu ēdienu patogēnu vai viņu aviosabiedrību drošībai. Valdība to dara. Bet valdībai nav izdevies aizsargāt patērētājus no interneta uzņēmumiem un sociālo mediju milžiem. Bet tas notiks apkārt. Vienīgais efektīvais veids, kā kontrolēt lielās korporācijas, ir lielā valdība. ”

Vēl nav par vēlu izglītot sevi un apkārtējos. Tas gandrīz noteikti mainīs. Un jums nav jātērē tūkstošiem dolāru, lai būtu drošībā, bet tas varētu jūs ietaupīt vēl zemāk. Lieliska vieta, kur sākt mūsu ceļvedis jūsu tiešsaistes drošības uzlabošanai.

Vai jūs 2017. gadā skāra drošības pārkāpums? Pastāsti mums komentāros.

Gavins ir MUO vecākais rakstnieks. Viņš ir arī MakeUseOf šifrētās māsas vietnes Blocks Decoded redaktors un SEO vadītājs. Viņam ir BA (Hons) mūsdienu rakstīšana ar digitālās mākslas praksi, kas izveidota no Devonas pakalniem, kā arī vairāk nekā desmit gadu profesionāla rakstīšanas pieredze. Viņš bauda lielu daudzumu tējas.