Reklāma

Tie, kas nepievērš uzmanību, bieži vien pirmie paļaujas uz jauniem hackiem un izkrāpšanu - un ja jūs regulāri izmantojiet Facebook, kas, visticamāk, nekā nē, tad jums, iespējams, vajadzēs sākt maksāt vairāk uzmanību.

Tas jo īpaši attiecas uz mobilajām ierīcēm, nevis galddatoriem.

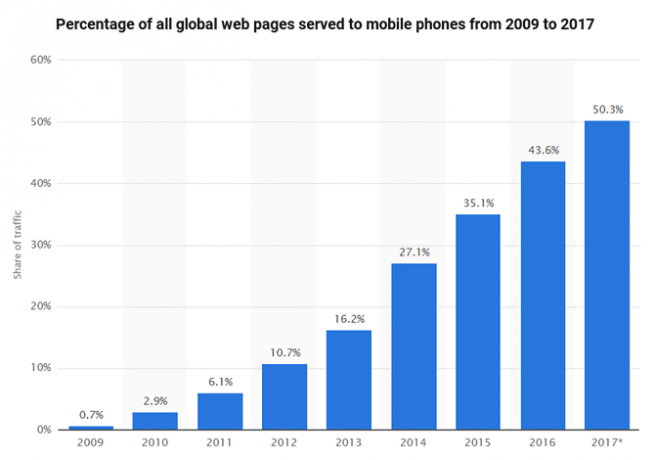

Krāpnieki, atzīmējot, ka mobilo sakaru trafiks tagad ir lielāks par personālo datoru trafiku pasaules mērogā, sāk pielāgot savus paņēmienus, lai izmantotu mobilo lietotāju priekšrocības. Un tas, kā mobilās ierīces mēdz būt mazāk aizsargātas nekā personālie datori, viņiem tas ir uzvarošs solis.

Lasiet tālāk, lai uzzinātu vairāk par to, kā šī jaunā krāpšanas tehnika darbojas, uz ko jāpievērš uzmanība un kā jūs varat būt drošs, turpinot darbu.

Kā darbojas Facebook pieteikšanās izkrāpšana

Izkrāpšanai tiek izmantota tehnika, ko sauc par URL papildināšana. Parasti URL sastāv no trim daļām:

- Domēns (nepieciešams)

http: //facebook.com/photo.php? fbid = 123456 - Apakšdomēns (pēc izvēles)

http: //m.facebook.com / photo.php? fbid = 123456 - Ceļš (pēc izvēles)

http://m.facebook.com/foto.php? fbid = 123456

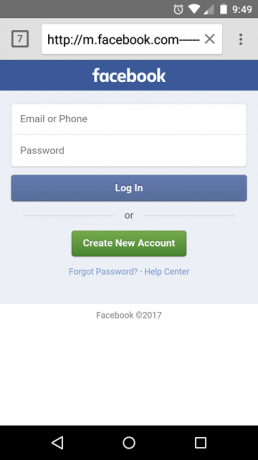

Kā mobilais lietotājs, jūs, bez šaubām, esat redzējis m.facebook.com pārlūka adreses joslā, vienlaikus izmantojot Facebook. Šī ir apakšdomēna + domēna kombinācija, kas parāda, ka atrodaties Facebook vietnes mobilajā versijā. Kad jūs to redzat, jūs jūtaties droši.

URL papildināšana ir tāda, kad krāpnieks izveido apakšdomēnu pavisam citā domēnā, lai uzdotos par to vietne un apakšdomena “spilventiņi” ar nekaitīgām rakstzīmēm, lai lietotāji uzskatītu, ka viņi darbojas patiesībā vietne.

Šis ir URL piemērs no PhishLabs:

http://m.facebook.comvalidatestep1.rickytaylk.com/sign_in.htmlApmeklējot vietni, tiek parādīta precīza Facebook mājaslapas faktiskās mobilās versijas kopija, lūdzot ievadīt akreditācijas datus, lai jūs varētu pieteikties. Zinošs, bet neuzmanīgs lietotājs, iespējams, uzmeta URL skat m.facebook.com, apsveriet piekrasti brīvu un pierakstieties.

Kad esat ievadījis savus akreditācijas datus, spēle ir beigusies. Vietne radīs neuzkrītošu kļūdu (piemēram, paroles neatbilstību), bet kaitējums jau tiks nodarīts: viņi ir saglabājuši jūsu lietotājvārdu un paroli un tagad var piekļūt jūsu īstajam Facebook kontam vai izmantot šos akreditācijas datus, lai mēģinātu ielauzties citos kontos: Gmail, Amazon, PayPal, bankas utt.

Labi lasītāji ņems vērā, ka šī aizdomīgā URL faktiskais domēns ir rickytaylk.com un zem tā ir trīs ligzdoti apakšdomēni:

comvalidateste1facebookm

Jūs, iespējams, redzētu to kā acīmredzami nevīžīgu vietrādi URL, ja jūs to redzētu personālajā datorā, taču mobilais lietotājs to redzētu šādi:

Polsterētus URL var nosūtīt, izmantojot visa veida saziņas metodes: e-pastu, īsziņas, Messenger lietotnes un daudz ko citu.

Skumji ir tas, ka viltus vietrāži URL nav nekas jauns. Šā gada sākumā pārlūkā Chrome (un citos pārlūkos, kas balstīti uz Chromium) tika atklāts izmantojums, kurā vietrāžus URL varēja modificēt, lai tie parādītos kā citi vietrāži URL. Par laimi, kļūda tika labota, pirms krāpnieki varēja doties uz to pilsētā, taču tas liecina, ka URL uzticēšana ir nekas cits kā dumjš.

Kā nodrošināt savu Facebook kontu

Vienīgais veids, kā pasargāties no bloķēta URL, ir iemācīties pamanīt pikšķerēšanas ziņojumus un, kas ir vēl svarīgāk, apmeklējiet tikai sensitīvas vietnes, ierakstot domēnus tieši pārlūkprogrammas URL joslā.

Tā ir neliela neērtība, taču tā vērts. Es to daru visu laiku, īpaši pārbaudot bankas kontus un izmantojot e-komercijas vietnes. Laika gaitā tas būs otrais raksturs, un jūsu izkrāpšanas biežums samazināsies.

Ko darīt, ja jūs par to jau esat kritis? Vai kā būtu, ja kāds ar citiem līdzekļiem saņemtu jūsu Facebook pieteikšanās akreditācijas datus? Šeit ir dažas papildu lietas, kuras varat darīt, lai būtu drošībā.

Izmantojiet unikālas paroles

Viena no vissliktākajām paroles kļūdām ir vienas un tās pašas paroles izmantošana visiem jūsu kontiem.

Vai zināt, kā lielākajai daļai pakalpojumu ir nepieciešams e-pasts, lai reģistrētos? Ja jūs patīk vairums cilvēku, visiem pakalpojumiem izmantojat to pašu e-pasta adresi. Tādā gadījumā, ja kāds izdomā jūsu paroli viens, tad viņiem tagad ir netīši pieejama piekļuve visiem no jūsu kontiem.

Izmantojot katru kontu atsevišķu paroli un nekad to neatkārtojot, jūs varat ievērojami ierobežot zaudējumus. Vai nedomājat, ka varat glabāt visas šīs paroles taisni galvā? Sāciet lietot a paroļu pārvaldnieks, piemēram, LastPass 5 labākās LastPass alternatīvas paroļu pārvaldīšanaiDaudzi cilvēki uzskata LastPass par paroļu pārvaldnieku karali; tas ir pārpildīts ar funkcijām un lepojas ar vairāk lietotājiem nekā jebkurš no konkurentiem - bet tas nebūt nav vienīgais risinājums! Lasīt vairāk un jums vairs nekad nebūs jāuztraucas par parolēm.

Izmantojiet pieteikšanās apstiprinājumus un kodus

Varbūt labākais, ko varat darīt savas Facebook drošības labā, ir iespējot divpakāpju verifikāciju Kā iestatīt divfaktoru autentifikāciju visos sociālajos kontosApskatīsim, kuras sociālo mediju platformas atbalsta divu faktoru autentifikāciju un kā jūs to varat iespējot. Lasīt vairāk . Ja ir iespējota divpakāpju verifikācija, jūs varat pievienot papildu aizsardzības slāņus ar Pieteikšanās apstiprinājumi un Kodu ģenerētājs.

Ar Pieteikšanās apstiprinājumi, Facebook nosūta īsziņu uz jūsu tālruni ikreiz, kad kāds mēģina tajā pieteikties. Īsziņā ir ciparu kods, kas jāievada, lai piešķirtu piekļuvi. Pat ja kādam ir jūsu parole, viņš nevarēs pieteikties, ja viņiem nebūs arī jūsu tālruņa.

Kodu ģenerētājs ir līdzīga funkcija, kas pastāv Facebook mobilajā lietotnē. Pati lietotne ģenerē kodu, kas jāievada, lai ielogotos Facebook no citas ierīces. Tā ir laba alternatīva, ja jums nav interneta savienojuma vai īsziņu sūtīšanas.

Izmantojiet U2F drošības atslēgas

A U2F drošības atslēga Divfaktoru autentifikācijas veidu un metožu plusi un mīnusiDivfaktoru autentifikācijas metodes nav vienādas. Daži no tiem ir uzskatāmi drošāki. Šeit ir apskatītas visbiežāk izmantotās metodes un tās, kuras vislabāk atbilst jūsu individuālajām vajadzībām. Lasīt vairāk ir fiziska ierīce, kas atgādina USB zibatmiņu. Tā vietā, lai tālrunī sasaistītu divpakāpju verifikāciju (tāpat kā ar pieteikšanās apstiprinājumiem un koda ģeneratoru), jūs apstiprināt pieteikšanās, iespraužot U2F atslēgu ierīcē, kurā piesakāties.

Facebook nav vienīgā vietne, kas atbalsta U2F - citās ir Gmail, YouTube, WordPress, GitHub, un saraksts pieaug - bet, lai tā darbotos, jums būs jāizmanto pārlūks Chrome vai Opera.

Thetis U2F drošības atslēga ir pieņemama cena, kuru varat piesaistīt Amazon (vienai personai ir nepieciešama tikai viena atslēga), taču ir arī dārgākas, kurām ir vairāk funkciju. Piemēram, YubiKey NEO atbalsta NFC, lai jūs to vienkārši varētu pieskarties (labs viedtālruņiem un planšetdatoriem).

Piezīme: Esiet piesardzīgs, lietojot pieteikšanās apstiprinājumus, kodu ģeneratoru un U2F drošības atslēgas. Ja kādreiz pazaudējat otrā posma autentificētāju (t.i., tālruni vai U2F atslēgu), rīkojieties šādi atgūt savu Facebook konta pieteikumvārdu Kā atgūt savu Facebook kontu, kad vairs nevarat pieteiktiesMēs parādīsim, kā atgūt savu Facebook kontu, izmantojot piecas pārbaudītas Facebook konta atkopšanas iespējas. Atgūstiet savu kontu tūlīt! Lasīt vairāk .

Vairāk padomu, kā izvairīties no krāpniecības tīmeklī

URL uzlabošana ir tikai jaunākā versijā Facebook trūkumu un pārkāpumu vēsture. Lai nodrošinātu visaugstāko drošību, zināt, ko darīt ja jūsu Facebook konts ir uzlauzts 4 lietas, kas jādara tūlīt, kad tika uzlauzts jūsu Facebook kontsJa jums ir aizdomas, ka jūsu Facebook konts ir uzlauzts, lūk, ko darīt, lai uzzinātu un atgūtu kontroli. Lasīt vairāk . Arī ļaunprātīga programmatūra ir liels risks, tāpēc sekojiet tālāk Facebook ļaunprātīgas programmatūras un vīrusu novēršana un noņemšana Kā novērst un noņemt Facebook ļaunprātīgu programmatūru vai vīrusuFacebook ļaundabīgā programmatūra ir drauds, taču jums par to nav jāuztraucas, ja sekojat šim padomam. Lūk, kā izvairīties no Facebook nejaukās puses. Lasīt vairāk .

Vai esat saskāries ar URL uzlabošanu vietnē Facebook? Kā jūs aizsargājat savu Facebook kontu? Dalieties ar mums zemāk esošajā komentārā!

Attēla kredīts: Braiens A Džeksons, izmantojot vietni Shutterstock.com

Džoelam Lī ir B.S. datorzinātnēs un vairāk nekā sešu gadu profesionālajā rakstīšanas pieredzē. Viņš ir MakeUseOf galvenais redaktors.