Reklāma

Starp aizvien krāšņākajām nozagtās personas informācijas upēm viens datu tips ir nostiprinājis savu kā personisko pilnvaru ikri, un to tagad meklē visdažādākie nožēlojamie indivīdi un organizācijas. Medicīnas dati ir palielinājušies 5 iemesli, kāpēc pieaug medicīniskās identitātes zādzību skaitsScammers vēlas iegūt jūsu personisko informāciju un bankas konta informāciju - bet vai jūs zinājāt, ka viņus interesē arī jūsu medicīniskā dokumentācija? Uzziniet, ko jūs varat darīt. Lasīt vairāk identitātes zādzību kaudzes, un tā kā šādas medicīnas iestādes pastāvīgi saskaras ar ļaunprātīgu programmatūru, kas paredzēta šo privāto akreditācijas datu nozagšanai.

MEDJACK 2

Šā gada sākumā mēs izpētījām MEDJACK ziņojumu Veselības aprūpe: jaunais uzbrukuma vektors krāpniekiem un ID zagļiemKrāpnieki arvien vairāk izmanto veselības aprūpes ierakstus, lai gūtu peļņu. Kaut arī digitalizētai medicīniskajai kartei ir milzīgas priekšrocības, vai jūsu personas datu ievietošana ugunsdzēšanas līnijā ir tā vērts? Lasīt vairāk

, kuru sastādījusi uz krāpšanu vērsta apsardzes firma, TrapX. Viņu sākotnējais MEDJACK ziņojums ilustrēja plašu uzbrukumu klāstu, kas vērsti uz medicīnas iestādēm visā valstī, galveno uzmanību pievēršot slimnīcu medicīniskajām ierīcēm. TrapX atrada “plašu kompromisu par dažādām medicīnas ierīcēm, kas ietvēra rentgena iekārtas, attēlu arhīvu un sakaru sistēmas (PACS). un asiņu gāzu analizatori (BGA) ”, kā arī paziņo slimnīcu administrācijām par iespaidīgu papildu potenciāli neaizsargātu instrumentu klāstu, ieskaitot:“Diagnostikas aprīkojums (PET skeneri, CT skeneri, MRI aparāti utt.), Terapeitiskais aprīkojums (infūzijas sūkņi, medicīniskie lāzeri un LASIK ķirurģiskais aprīkojums mašīnas) un dzīvības uzturēšanas iekārtas (sirds-plaušu aparāti, medicīniskie ventilatori, ārpuskorporālo membrānu oksigenēšanas mašīnas un dialīzes aparāti) un daudz vairāk."

Jaunais ziņojums MEDJACK.2: Slimnīcas zem aplenkuma (Starp citu, es mīlu šo titulu!), Ir balstījies uz šo agrīno mediķu pastāvīgo draudu detalizēšanu objektiem, un apsardzes uzņēmums sniedz detalizētu notiekošo “notiekošo, progresīvo” uzbrukumu analīzi.

Jaunas institūcijas, jauni uzbrukumi

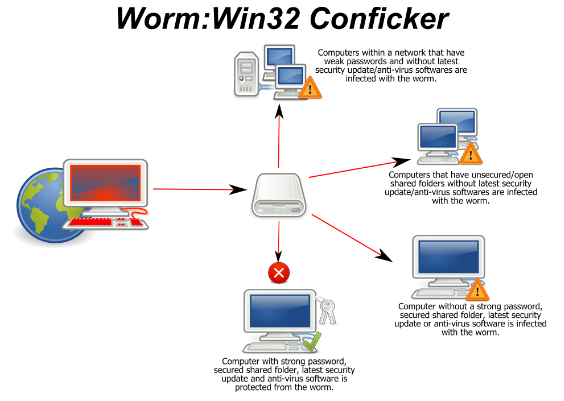

Viena no visinteresantākajām lietām, kas detalizēti aprakstīta ziņojumā, bija sarežģīti ļaunprātīgas programmatūras varianti ko uzbrucēji izvietojuši un kas īpaši izstrādāti tā, lai šķistu, ka tie neuztrauc mūsdienu Windows sistēmas. Tārps MS08-067, plašāk pazīstams kā Conficker, ir labi pazīstams drošības speciālistu vidū, un tiešām arī tā paraksts labi pazīstama ar pretvīrusu un parametru drošības programmatūru Salīdziniet savu pretvīrusu darbību ar šīm piecām labākajām vietnēmKādu pretvīrusu programmatūru vajadzētu izmantot? Kurš ir "labākais"? Šeit apskatīsim piecus labākos tiešsaistes resursus antivīrusu veiktspējas pārbaudei, lai palīdzētu jums pieņemt apzinātu lēmumu. Lasīt vairāk .

Lielākā daļa jaunāko Windows versiju ir novērsusi lielāko daļu īpašo ievainojamību, kas ļāva tārpam gūt šādus panākumus 2007. Gadā tā “ziedonis”, tāpēc, kad to uzrādīja medicīnas iestādes tīkla drošības sistēmai, tas šķita it kā tūlītējs draudi.

Tomēr ļaunprātīgā programmatūra tika īpaši izvēlēta, ņemot vērā tās spēju izmantot vecākas, neizpaustās Windows versijas, kas atrodamas daudzās medicīnas ierīcēs. Tas ir kritiski divu iemeslu dēļ:

- Tā kā jaunākās Windows versijas nebija ievainojamas, tās nekonstatēja draudus, izslēdzot visus parametru drošības protokolus, kuriem vajadzēja iekļūt. Tas nodrošināja veiksmīgu tārpa navigāciju uz visām vecajām Window darbstacijām.

- Konkrēti koncentrējot uzbrukumu vecākām Windows versijām, tika iegūta ievērojami lielāka veiksmes iespēja. Turklāt lielākajai daļai medicīnisko ierīču nav īpaša parametru drošības, kas atkal ierobežo to atklāšanas iespējas.

TrapX līdzdibinātājs Moshe Ben Simon paskaidroja:

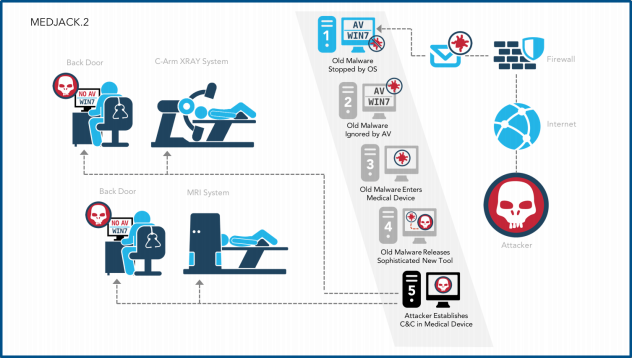

“MEDJACK.2 uzbrucēja stratēģijai pievieno jaunu maskēšanās slāni. Jauni un ļoti spējīgi uzbrucēju rīki tiek gudri paslēpti ļoti vecā un novecojušā ļaunprogrammatūrā. Tas ir visgudrākais vilks ļoti vecās aitas apģērbā. Viņi ir plānojuši šo uzbrukumu un zina, ka veselības aprūpes iestādēs viņi var sākt šos uzbrukumus bez nesodāmības vai atklāšanas, un viegli izveidojiet aizmugures telpas slimnīcu vai ārstu tīklā, kur viņus var nemanīt, un ilgstoši izfiltrējiet datus laiks."

Īpašās ievainojamības

Izmantojot novecojušo Conficker tārpu kā aptinumu, uzbrucēji spēja ātri pārvietoties starp iekšējiem slimnīcu tīkliem. Lai gan TrapX oficiāli nav nosaukuši medicīnas iestāžu pārdevējus, viņu drošības sistēmas bija novērtējot, viņi ir detalizēti aprakstījuši konkrētās nodaļas, sistēmas un aprīkojuma pārdevējus ietekmēts:

-

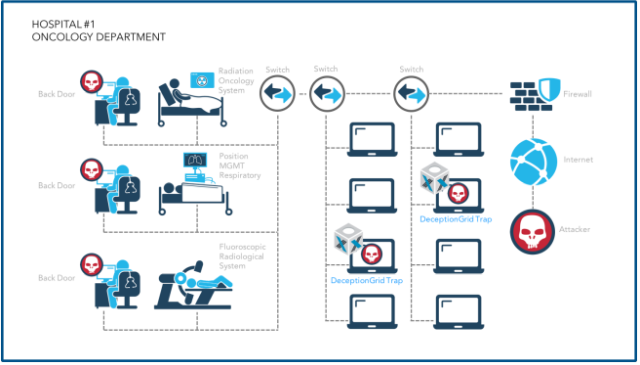

1. hospitālis: Populārākā 1000 pasaules slimnīca.

- Pārdevējs A - radiācijas onkoloģijas sistēma

- A pārdevējs - triloģijas LINAC vārtu sistēma

- B pārdevējs - Flouroscopy radioloģijas sistēma

-

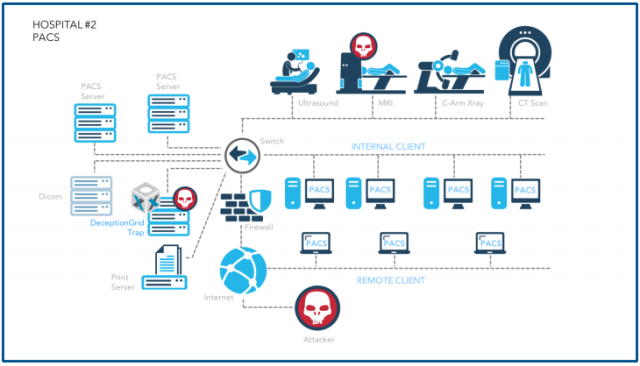

2. slimnīca: Populārākā 2000 pasaules slimnīca.

- C pārdevējs - PACS sistēma

- Vairāki pārdevēju datoru serveri un atmiņas vienības

-

3. slimnīca: Top 200 pasaules slimnīca.

- D pārdevējs - rentgena iekārta

Pirmajā slimnīcā uzbrucēji apdraudēja sistēmu, kurā darbojas centralizēta ielaušanās atklāšanas sistēma, galapunkta aizsardzība visā tīklā un nākamās paaudzes ugunsmūri. Neskatoties uz šo aizsardzību, drošības pētnieki atrada aizmugures durvis daudzās sistēmās, kā aprakstīts iepriekš.

Otrajā slimnīcā tika atklāts, ka viņu attēlu arhivēšanas un komunikāciju sistēma (PACS) ir apdraudēta neaizsargātas medicīniskās ierīces un pacienta dati Kā tiek iegādāti un pārdoti jūsu lietotņu dati par veselībuNesenais veselības un fitnesa lietotņu skaita pieaugums ir nozīmējis, ka mūsu ierīces vāc daudz datu par veselību - tiek pārdoti dati. Lasīt vairāk , ieskaitot “rentgena filmu attēlus, datorizētas tomogrāfijas (CT) skenēšanas attēlus un magnētiskās rezonanses (MRI) attēlveidošanu kopā ar nepieciešamajām darbstacijām, serveriem un krātuvi.” A īpaša problēma ir tā, ka faktiski katrā slimnīcā valstī ir vismaz viens centralizēts PACS pakalpojums, un visā valstī ir simtiem tūkstošu vairāk pasaule.

Trešajā slimnīcā TrapX rentgena iekārtās atrada aizmugures durvis, an lietojumprogramma, kuras pamatā ir Windows NT 4.0 Atcerieties šos? Mūsdienās joprojām tiek izmantotas 7 senās Windows programmasViņi saka, ka tehnoloģiju attīstība notiek eksponenciālā ātrumā. Bet vai jūs zinājāt, ka dažas programmas darbojas jau vairākus gadu desmitus? Pievienojieties mums, lai pastaigātos pa Nostalgia Lane un atklātu vecākās saglabājušās Windows programmas. Lasīt vairāk . Lai arī slimnīcas drošības komandai “bija ievērojama pieredze kiberdrošībā”, viņi bija pilnībā neapzinoties, ka viņu sistēma ir apdraudēta, atkal tāpēc, ka ļaunprātīgā programmatūra tika piegādāta kā iesaiņota kā nepietiekama draudi.

Bīstamība pakalpojumiem?

Hakeru klātbūtne visos medicīnas tīklos, protams, ir ārkārtīgi satraucoša. Bet šķiet, ka viņu iejaukšanās medicīnas iestāžu tīklos ir galvenokārt motivēts ar personisko slimības lapu zādzībām Viņi tevi kapā šādi: drūmā eksplozijas komplektu pasauleKrāpnieki var izmantot programmatūras komplektus, lai izmantotu ievainojamības un izveidotu ļaunprātīgu programmatūru. Bet kas ir šie ekspluatācijas komplekti? No kurienes viņi nāk? Un kā tos var apturēt? Lasīt vairāk , nevis faktiski radīt tiešus draudus slimnīcas aparatūrai. Šajā ziņā mēs varam būt pateicīgi.

Daudzi drošības pētnieki to darīs ņemiet vērā izsmalcināto ļaundabīgo programmatūru, kas maskēta Jūsu jaunais drošības drauds 2016. gadam: JavaScript RansomwareLocky ransomware ir satraucis drošības pētniekus, taču kopš tā īslaicīgas pazušanas un atgriešanās kā starpplatformu JavaScript ransomware draudiem lietas ir mainījušās. Bet ko jūs varat darīt, lai sakautu Locky rensomware? Lasīt vairāk kā pamata versijas, kas paredzētas pašreizējo parametru drošības risinājumu novēršanai. TrapX savā sākotnējā MEDJACK ziņojumā atzīmēja, ka, lai arī piekļūšanai ierīcēm tika izmantota veca ļaunprātīga programmatūra, tā ir noteikta saasināšanās; tika atzīta uzbrucēju vēlme apiet visus modernos drošības kontrolpunktus.

“Šie vecie ļaunprogrammatūras iesaiņojumi apiet modernos parametru risinājumus, jo mērķa ievainojamības operētājsistēmas līmenī jau sen ir aizvērtas. Tāpēc tagad uzbrucēji, neradot nevienu trauksmi, var izplatīt vissarežģītākos instrumentu komplektus un izveidot aizmugures durvis lielākajās veselības aprūpes iestādēs, pilnīgi bez brīdinājuma vai trauksmes. ”

Pat ja galvenais mērķis ir pacienta akreditācijas datu zādzība, šo kritisko ievainojamību pakļaušana nozīmē tikai vienu: neaizsargātāka veselības aprūpes sistēma ar vairāk potenciālām ievainojamībām, kuras vēl nav pakļauti. Vai arī tīkli, kas jau ir kompromitēti, neradot trauksmi. Kā redzējām, šis scenārijs ir pilnīgi iespējams.

Medicīniskā dokumentācija ir kļuvusi par vienu no ienesīgākajiem personiski identificējamās informācijas veidiem, kuru meklē plašs ļaunprātīgu subjektu loks. Tā kā cenas svārstās no USD 10-20 par katru ierakstu, notiek efektīva melnā tirgus tirdzniecība, kuru veicina šķietami vienkāršā pieeja citiem ierakstiem.

Ziņojumam medicīnas iestādēm jābūt skaidram. Pacientu ierakstu evolūcija par viegli pārvietojamu digitalizētu versiju neapšaubāmi ir fantastiska. Jūs varat ieiet gandrīz jebkurā medicīnas iestādē, un viņi varēs ērti piekļūt jūsu ierakstu kopijai.

Bet, zinot, ka aizmugures durvis aizvien biežāk tiek izmantotas medicīnas ierīcēs, kurās pakāpeniski tiek izmantota sena aparatūra, tā ir jādara jābūt saskaņotiem centieniem starp iekārtu ražotājiem un medicīnas iestādēm strādāt kopā, lai uzturētu pacientu uzskaiti drošība.

Vai jūs esat skāris medicīnisko ierakstu zādzības? Kas notika? Kā viņi piekļuva jūsu ierakstiem? Paziņojiet mums tālāk!

Attēlu kredīti:medicīniskais monitors sfam_photo, izmantojot Shutterstock

Gavins ir MUO vecākais rakstnieks. Viņš ir arī MakeUseOf šifrētās māsas vietnes - Blocks Decoded - redaktors un SEO vadītājs. Viņam ir BA (Hons) mūsdienu rakstīšana ar digitālās mākslas praksi, kas izveidota no Devonas pakalniem, kā arī vairāk nekā desmit gadu profesionāla rakstīšanas pieredze. Viņš bauda lielu daudzumu tējas.