Reklāma

Divfaktoru autentifikācija (2FA) ir viens no visiecienītākajiem tiešsaistes drošības uzlabojumiem. Šīs nedēļas sākumā ziņas pārtrauca, ka tā ir uzlauzta.

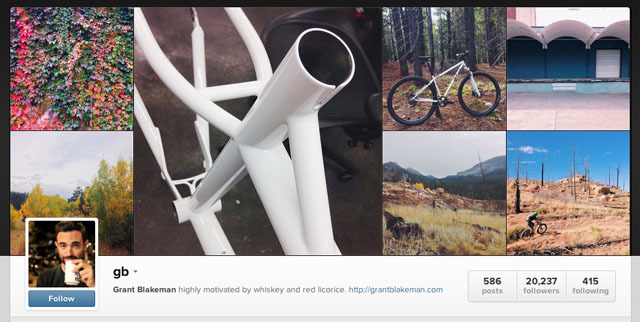

Grants Blakemans - dizainers un @gb Instagram konta īpašnieks - pamodās, ka viņa Gmail konts ir ticis apdraudēts, un hakeri ir nozaguši viņa Instagram rokturi. Tas notika neskatoties uz 2FA iespējošanu.

2FA: īsā versija

2FA ir stratēģija, kā padarīt tiešsaistes kontus grūtākus. Mana kolēģe Tīna ir uzrakstījusi lielisku rakstu par kas ir 2FA un kāpēc jums tas būtu jāizmanto Kas ir divu faktoru autentifikācija un kāpēc jums tā būtu jāizmantoDivfaktoru autentifikācija (2FA) ir drošības metode, kurai nepieciešami divi dažādi jūsu identitātes pierādīšanas veidi. To parasti izmanto ikdienas dzīvē. Piemēram, norēķinoties ar kredītkarti, nepieciešama ne tikai karte, ... Lasīt vairāk ; ja vēlaties iegūt sīkāku ievadu, jums tas ir jāpārbauda.

Parasti viena faktora autentifikācijas iestatījumos (1FA) jūs izmantojat tikai paroli. Tas padara to neticami neaizsargātu; ja kādam ir tava parole, viņš var pieteikties kā tu. Diemžēl tas ir iestatījums, ko vairums vietņu izmanto.

2FA pievieno papildu koeficientu: parasti vienreizējs kods, kas tiek nosūtīts uz jūsu tālruni, kad piesakāties savā kontā no jaunas ierīces vai vietas. Kādam, kurš mēģina ielauzties jūsu kontā, ir ne tikai jāzaudē jūsu parole, bet arī teorētiski jābūt piekļuvei jūsu tālrunim, mēģinot pieteikties. Vairākos pakalpojumos, piemēram, Apple un Google, tiek ieviesta 2FA Noslēdziet šos pakalpojumus tagad, izmantojot divu faktoru autentifikācijuDivfaktoru autentifikācija ir viedais veids, kā aizsargāt savus tiešsaistes kontus. Apskatīsim dažus pakalpojumus, kurus varat bloķēt ar labāku drošību. Lasīt vairāk .

Granta stāsts

Granta stāsts ir ļoti līdzīgs vadu rakstnieka Mata Huana stāstam. Matam visu savu digitālo dzīvi iznīcināja hakeri, kuri vēlējās piekļūt viņa Twitter kontā: viņam ir lietotāja vārds @mat. Grants, tāpat, ir ar diviem burtiem @gb Instagram konts kas viņu padarīja par mērķi.

Uz viņa Ello konts Grants apraksta, kā tik ilgi, kamēr viņam bija savs Instagram konts, pāris reizes nedēļā viņš nodarbojās ar nevēlamiem paroles atiestatīšanas e-pasta ziņojumiem. Tas ir liels sarkans karogs, kuru kāds mēģina ielauzties jūsu kontā. Reizēm viņš saņemtu 2FA kodu Gmail kontam, kas tika pievienots viņa Instagram kontam.

Vienu rītu lietas bija savādākas. Viņš pamodās ar tekstu, kurā teikts, ka viņa Google konta parole ir mainīta. Par laimi, viņš spēja atgūt piekļuvi savam Gmail kontam, taču hakeri bija rīkojušies ātri un izdzēsa viņa Instagram kontu, nozagdami @gb rokturi sev.

Tas, kas notika ar Grantu, ir īpaši satraucošs, jo tas notika, neskatoties uz viņu, izmantojot 2FA.

Rumbas un vājie punkti

Gan Mat, gan Grant's hacks paļāvās uz hakeriem, kas izmanto citu pakalpojumu vājās vietas, lai iekļūtu galvenā centrmezgla kontā: viņu Gmail kontā. Pēc tam hakeri varēja veikt standarta paroles atiestatīšanu jebkurā kontā, kas saistīts ar šo e-pasta adresi. Ja hakeris iegūtu piekļuvi manam Gmail, viņi šeit varētu piekļūt manam kontam vietnē MakeUseOf, manam Steam kontam un visam citam.

Mat ir uzrakstīja lielisku, detalizētu pārskatu par to, kā viņš tika uzlauzts. Tajā izskaidrots, kā hakeri ieguva piekļuvi, izmantojot Amazon drošības vājās vietas, lai pārņemtu viņa kontu, izmantoja informāciju viņi ieguva no turienes piekļuvi viņa Apple kontam un pēc tam izmantoja, lai iekļūtu viņa Gmail kontā - un visā viņa digitālajā dzīvi.

Granta situācija bija atšķirīga. Mat's hack nebūtu strādājis, ja viņa Gmail kontā būtu iespējota 2FA. Granta gadījumā viņi to apkāpa. Ar Grantu notikušā specifika nav tik skaidra, taču no tā var secināt dažas detaļas. Ierakstot savā Ello kontā, Grants saka:

Tātad, cik es varu pateikt, uzbrukums faktiski sākās ar mana mobilā tālruņa pakalpojumu sniedzēju, kas kaut kādā veidā ļāva sasniegt zināmu piekļuves vai sociālo līmeni inženierija manā Google kontā, kas pēc tam hakeriem ļāva saņemt paroles atiestatīšanas e-pastu no Instagram, dodot viņiem kontroli pār konts.

Hakeri ļāva pārsūtīt zvanus uz viņa mobilā tālruņa kontu. Nav skaidrs, vai tas ļāva viņiem nosūtīt 2FA kodu vai arī viņi izmantoja citu metodi. Jebkurā gadījumā, kompromitējot Granta mobilā tālruņa kontu, viņi ieguva piekļuvi viņa Gmail un pēc tam viņa Instagram.

Pats izvairieties no šīs situācijas

Pirmkārt, galvenais, kas jāņem vērā, nav tas, ka 2FA ir salauzts un nav vērts to iestatīt. Tā ir lieliska drošības iestatīšana, kuru jums vajadzētu izmantot; tas vienkārši nav ložu necaurlaidīgs. Tā vietā, lai autentificēšanai izmantotu savu tālruņa numuru, varat padariet to drošāku, izmantojot Authy vai Google Authenticator Vai divpakāpju verifikācija var būt mazāk kairinoša? Garantēti četri slepeni hakeri, lai uzlabotu drošībuVai vēlaties konta drošumu, kas drošs pret ložu aizturēšanu? Es ļoti iesaku iespējot tā saucamo “divu faktoru” autentifikāciju. Lasīt vairāk . Ja Granta hakeriem būtu izdevies novirzīt verifikācijas tekstu, tas to būtu apturējis.

Otrkārt, apsveriet, kāpēc cilvēki gribētu jūs uzlauzt. Ja jums ir vērtīgi lietotājvārdi vai domēna vārdi, jūs riskējat paaugstināti. Līdzīgi, ja jūs esat slavenība, kurā, visticamāk, esat uzlauzts 4 veidi, kā izvairīties no tā, ka tiek uzlauzti kā slavenība2014. gadā noplūdušie slavenību pliki veidoja virsrakstus visā pasaulē. Pārliecinieties, ka ar šiem padomiem tas nenotiek. Lasīt vairāk . Ja neatrodaties nevienā no šīm situācijām, pēc jūsu paroles noplūdes tiešsaistē, iespējams, jūs uzlauzs kāds pazīstams cilvēks vai oportūnistisks uzlauzums. Abos gadījumos labākā aizsardzība ir droša, unikāla parole katram atsevišķam pakalpojumam. Es personīgi izmantoju 1Parole kurš ir noderīgs veids, kā nodrošināt savas paroles Ļaujiet 1Password for Mac pārvaldīt savas paroles un drošos datusNeskatoties uz jauno iCloud Keychain funkciju OS X Mavericks, es joprojām dodu priekšroku savām parolēm pārvaldīšanas iespējām AgileBits klasiskajā un populārajā 1Password, kas tagad ir 4. versijā. Lasīt vairāk un ir pieejama visās lielākajās platformās.

Treškārt, samaziniet centrmezgla kontu ietekmi. Hub konti atvieglo dzīvi ne tikai jums, bet arī hakeriem. Izveidojiet slepenu e-pasta kontu un izmantojiet to kā paroles atiestatīšanas kontu svarīgiem tiešsaistes pakalpojumiem. Mat bija to izdarījis, bet uzbrucēji varēja apskatīt tā pirmo un pēdējo burtu; viņi ieraudzīja m••••[email protected]. Esiet mazliet iedomīgāks. Šis e-pasts ir jāizmanto arī svarīgiem kontiem. Īpaši tie, kuriem ir pievienota finanšu informācija, piemēram, Amazon. Tādā veidā, pat ja hakeri saņems piekļuvi jūsu centrmezgla kontiem, viņi nevarēs piekļūt svarīgiem pakalpojumiem.

Visbeidzot, izvairieties no slepenas informācijas ievietošanas tiešsaistē. Mata hakeri atrada viņa adresi, izmantojot uzmeklēšanas vietni WhoIs - kas jums sniedz informāciju par to, kam pieder vietne, kas viņiem palīdzēja iekļūt viņa Amazon kontā. Granta mobilā tālruņa numurs, iespējams, bija pieejams arī kaut kur tiešsaistē. Abas viņu centrmezgla e-pasta adreses bija publiski pieejamas, kas hakeriem deva sākumpunktu.

Es mīlu 2FA, bet es saprotu, kā tas mainītu dažu cilvēku viedokli par to. Kādus pasākumus jūs veicat, lai pasargātu sevi pēc Mat Honan un Grant Blakeman uzlaušanas?

Attēlu kredīti: 1Parole.