Reklāma

Kā daudzi no jums jau zina 2. novembrī, MakeUseOf.com domēns mums tika nozagts. Mums vajadzēja apmēram 36 stundas, lai atgūtu domēnu. Kā mēs esam norādījuši agrāk hakerim kaut kā izdevās piekļūt manam Gmail kontam un no turienes mūsu GoDaddy kontam, atbloķēt domēnu un pārvietot to uz citu reģistratūru.

Kā daudzi no jums jau zina 2. novembrī, MakeUseOf.com domēns mums tika nozagts. Mums vajadzēja apmēram 36 stundas, lai atgūtu domēnu. Kā mēs esam norādījuši agrāk hakerim kaut kā izdevās piekļūt manam Gmail kontam un no turienes mūsu GoDaddy kontam, atbloķēt domēnu un pārvietot to uz citu reģistratūru.

Visu stāstu varat redzēt mūsu pagaidu emuārā makeuseof-temporary.blogspot.com/

Es neplānoju neko publicēt par negadījumu vai uzlauzēju (personu, kas zog domēnus) un to, kā viņam izdevās to novērst, ja vien pats par to nebiju pārliecināts. Man bija laba sajūta, ka tā ir Gmail drošības kļūda, taču pirms kaut kā ievietošanas vēlējos to apstiprināt par to vietnē MakeUseOf. Mums patīk Gmail un sliktas publicitātes nodrošināšana viņiem nav tas, ko mēs kādreiz vēlētos darīt.

Kāpēc tad par to rakstīt tagad?

Pēdējo divu dienu laikā ir notikušas vairākas lietas, kas man liek domāt, ka Gmail ir nopietns drošības trūkums un visiem par to jāzina. Īpaši laikos, kad tādi cilvēki kā Stīvs Rubels stāsta jums

Kā padarīt Gmail par jūsu GateWay tīmeklim. Nekļūdieties šeit, Gmail ir satriecoša e-pasta programma. Labākais droši vien. Problēma ir tā, ka, iespējams, tā nav droša. Tomēr tas nebūt nenozīmē, ka jums labāk noderēs Yahoo vai Live Mail.1. incidents: MakeUseOf.com - 2. novembris

Kad mūsu domēns tika nozagts, mums radās aizdomas, ka hakeris izmanto kādu caurumu pakalpojumā Gmail, taču mēs par to nebijām pārliecināti. Kāpēc man radās aizdomas, ka tas ir kaut kas saistīts ar Gmail? Pirmkārt, es esmu diezgan piesardzīgs attiecībā uz drošību un reti vadu jebko, par ko neesmu pārliecināts. Es arī pastāvīgi atjauninu savu sistēmu, un man ir viss nepieciešamais, ieskaitot 2 ļaunprātīgas programmatūras monitorus, antivīrusu un 2 ugunsmūrus. Arī man katram kontam ir tendence izmantot spēcīgas un unikālas paroles.

Hakeris piekļuva manam Gmail kontam un tur uzstādīja dažus filtrus, kas galu galā palīdzēja viņam piekļūt mūsu GoDaddy kontam. Tas, ko es nezināju, ir tas, kā viņam tas izdevās. Vai tas bija drošības caurums pakalpojumā Gmail? Vai arī tas bija keylogger manā personālajā datorā? Es nebiju par to pārliecināts. Pēc incidenta es pārbaudīju sistēmu ar vairākiem noņemtiem ļaunprātīgas programmatūras veidiem un neko neatradu. Es arī izgāju cauri katram skriešanas procesam. Visi ir tīri tīri.

Tātad, es sliecos uzskatīt, ka problēma bija Gmail.

2. incidents: YuMP3.org - 19. novembris

18. novembrī es saņēmu e-pastu no personas, kuras vārds ir Edins Osmanbegovičs un kura vada šo vietni yump3.org. (Viņš, iespējams, atrada manu e-pastu caur Google, jo negadījums ar MakeUseOf tika apskatīts vairākos populāros emuāros no kuriem bija iekļauts mana e-pasta ID.) Savā e-pastā Edins man teica, ka viņa domēns ir nozagts un tiek pārvietots uz citu reģistratūru. Es ātri pārlūkoju yoump3 un redzēju, ka diezgan izveidota vietne tagad apkalpo saišu saimniecības lapu (tieši tāpat kā mūsu gadījumā).

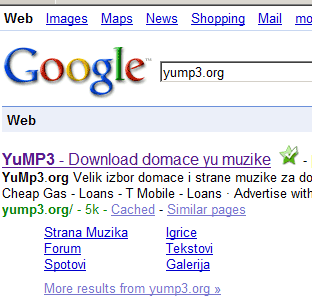

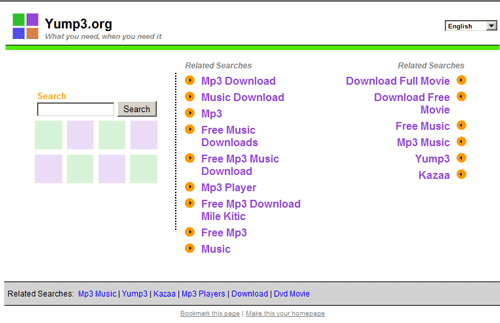

Google (pēdējā indeksā):

YouMP3.org mājas lapa (pašreiz):

Šeit ir pirmā e-pasta kopija, ko saņēmu no Edin:

Sveiki,

Man ir tāda pati problēma ar manu domēnu.

Domēns ir pārsūtīts no Enom uz GoDaDDy.

Es tūlīt nosūtīju atbalsta biļeti par šo problēmu.Jaunā domēna īpašnieka WHOIS ir:

Vārds: Amir Emami

1. adrese: P.O. 1664. aile

Pilsēta: Līgas pilsēta

Štats: Teksasa

Pasta indekss: 77574

Valsts: ASV

Tālrunis: +1.7138937713

E-pasts:Administratīvā kontaktinformācija:

Vārds: Amir Emami

1. adrese: P.O. 1664. aile

Pilsēta: Līgas pilsēta

Štats: Teksasa

Pasta indekss: 77574

Valsts: ASV

Tālrunis: +1.7138937713

E-pasts:Tehniskā kontaktinformācija:

Vārds: Amir Emami

1. adrese: P.O. 1664. aile

Pilsēta: Līgas pilsēta

Štats: Teksasa

Pasta indekss: 77574

Valsts: ASV

Tālrunis: +1.7138937713

E-pasts:E-pasts ir: [email protected]

Vakar puisis no šī e-pasta adreses bija sazinājies ar mani caur Gtalk.

Viņš teica, ka vēlas 2000 USD par domēnu.

Man ir nepieciešams padoms, lūdzu, es esmu sazinājies ar Enom.Paldies.

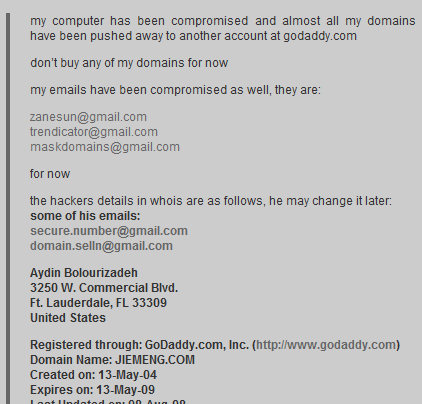

Un uzmini, tas ir tas pats puisis, kurš šī mēneša sākumā nozaga vietni MakeUseOf.com. Arī ar mums sazinājās no tās pašas e-pasta adreses: [email protected]. Edins šodien arī man nosūtīja e-pastu un apstiprināja, ka puisis piekļuvi savam domēna kontam ir arī caur savu Gmail kontu. Tātad tas atkal ir Gmail.

Savā pēdējā e-pastā (saņemts šodien) Edins iekļāva ātru notikumu pārskatu

Man ir vēsture, kā viņš visu izdarīja.10. novembrī es biju īpašnieks.

13. novembrī Marks Morfejs.

18. novembrī Amir Emami.Viņš abām personām izmantoja [email protected].

Es vakar esmu sūtījis katru trešo monikeru.

Viņi izmeklēs.

3. incidents: Cucirca.com - 20. novembris

Šis pēdējais e-pasts bija galvenais iemesls šai ziņai. Tas nāca no cucirca.com īpašnieka Florina Cucirka. Vietnes alexa rank ir 7681, un saskaņā ar Florin katru dienu apmeklē vairāk nekā 100 000 apmeklējumu.

Pirmais Florina e-pasts:

Sveiks, Aibek

Es esmu tādā pašā situācijā, kā makeuseof.com izkāpa.

Es esmu Cucirca Florin, un mans domēns www.cucirca.com bija

pārsūtīts no mana godaddy konta bez manas atļaujas.Liekas, ka zaglis zināja manu gmail paroli, kas ir savādi.

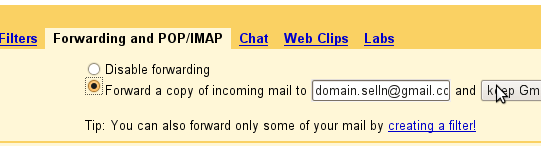

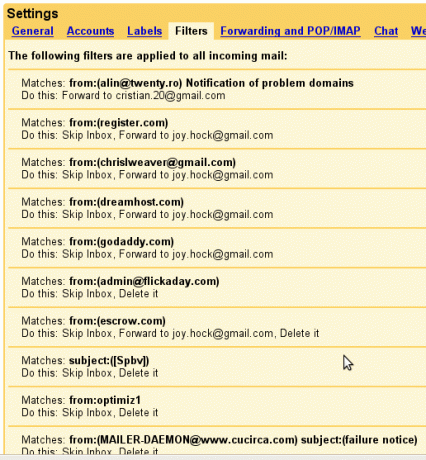

Viņam izdevās izveidot dažus filtrus manā kontā.Esmu pievienojis 2 ekrānuzņēmumus.

Vai jūs varat man palīdzēt? Sniedziet man sīkāku informāciju par to, kā es varētu iegūt

no šī sliktā sapņa? Es tikai šodien uzzināju par šo un es

Nedomāju, ka es varētu šovakar gulēt.Paldies jau iepriekš.

Florīna Cucirca.

Es pa e-pastu nosūtīju Florīnam un pajautāju viņam sīkāku informāciju par savu domēnu, vai viņš ir sazinājies ar GoDaddy un jebkādu informāciju, ko viņš līdz šim ir ieguvis par domēna krekinga (termins lietots domēna zagļiem) puisi.

Otrais Florina e-pasts:

Hakerim bija pieeja manam e-pasta kontam (gmail). Domēns tika mitināts vietnē godaddy.

Firefox es izmantoju gmail notifier paplašinājumu. varbūt tur ir tā lielā kļūda.

Viņš nodeva domēnu vietnei register.comEs nerunāju ar hakeru. Es gribu to likumīgi atgūt, un, ja nav cita risinājuma, es varbūt viņam atlīdzināšu

Vietnes www.cucirca.com Alexa rank vērtējums ir 7681 un apmeklē vairāk nekā 100 000 katru dienu.

Es jums pievienošu 2 sava gmail konta ekrānuzņēmumus.

[email protected] un otrajā ekrānā [email protected]

Ja meklējat google vietnē [email protected], jūs atradīsit šo:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Es domāju, ka kādam vajadzētu viņus apturēt.

Es pa e-pastu [email protected] un gaidu atbildi.

Ko tu domā? Vai es saņemšu atpakaļ savu domēnu?

Izskatās, ka tas atkal ir Gmail! Šeit ir daži ekrānuzņēmumi no tā, ko viņš man atsūtīja:

Florina gadījumā hakeris mainīja domēna īpašumtiesības pirms vairākiem mēnešiem. Vietne cucirca.com tika pārvietota no GoDaddy uz vietni Register.com. Tā kā hakeris pārtvēra viņa e-pastus un nekad nav mainījis nosaukuma serverus, es pieņemu, ka Florinam nebija ne mazākās nojausmas, ka kaut kas nav kārtībā. Kad pajautāju, kā dēļ viņam bija vajadzīgs tik ilgs laiks, lai uzzinātu, ka viņš man sūta:

Viņš nodeva domēnu savam vārdam 2008. gada 5. septembrī, nemainot vārda serverus. Tāpēc es neesmu pamanījis, ka mans domēns tika nozagts līdz vakardienai, kad kāds mans draugs manā domēnā veica whois.

Man nebija iemesla pārbaudīt WHOIS ierakstus, jo domēns tika reģistrēts 7 gadu laikā (līdz 2013-11-08)

Es neesmu saņēmis nevienu e-pastu no šīs personas.

Un atkal šķiet, ka tas ir tas pats puisis! Kāpēc es tā domāju? Ja pārbaudīsit saiti, kuru Florins iekļāva vienā no viņa e-pastiem (es to pievienoju arī turpmāk), jūs redzēsit ka dažos citos līdzīgos gadījumos (kurš zina, cik daudz citu domēnu viņš ir nozadzis, piemēram, šis) pa e-pastu adrese domē[email protected] tika minēts kopā ar vārdu “Aydin Bolourizadeh”. Šis pats e-pasts parādījās arī pārsūtīšanas noteikumā Florina Gmail kontā (skat. Pirmo ekrānuzņēmumu).

Kad no mums tika aizvests MakeUseOf.com, krekeris man prasīja 2000 USD. Kad es viņam jautāju, kur un kā viņš vēlas saņemt samaksu, viņš man teica, lai nosūtu naudu caur Western Union uz šādu adresi:

Aydin Bolourizadeh

Turcija

Ankara

Cukurca kirkkonaklar mah 3120006954

ekrānuzņēmums no http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Es esmu diezgan jauks, ka tas bija tas pats puisis visos 3 gadījumos un, iespējams, 788 citi, kas minēti iepriekš minētajā saitē, ieskaitot tādus domēnus kā yxl.com, visitchina.net un visitjapan.net.

Meklējot šo adresi Google, es arī atklāju, ka viņam pieder šādi domēni (iespējams, arī tos nozaga):

- Elli.com -

http://whois.domaintools.com/elli.com

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Es pieņemu, ka puisis patiešām ir no Turcijas un, iespējams, dzīvo kaut kur šādā apgabalā.

- Cukurca kirkkonaklar mah 3120006954

- Ankara, Turcija

Mēs arī zinām, ka viņš kā e-pastu izmanto [email protected]. Tātad, ja mēs zinām, kas stāv aiz domainsgames.org, mēs varētu tikai vienu soli tuvāk. Patiesībā viņš pirms vairākām dienām nosūtīja e-pastu un lūdza mani no vietnes noņemt visus viņa e-pasta ziņojumus, un, ja mēs neievērosim, viņš DDOS mūs nosūtīs.

Šeit ir viņa precīzie vārdi:

Sveiki,

Es lūdzu noņemt manu e-pasta adresi ([email protected]) no savas vietnes!

Dariet to, ja vēlaties, lai jums nākotnē nebūtu problēmu, pretējā gadījumā, pirmkārt, man jūsu vietnē būs lielais DDOS, un es to vairs neizmantošu.

Es esmu ļoti seriuos, tāpēc noņemu manu e-pastu un domainsgame.org vārdu

Tātad, šķiet, ka, ja mēs varam nokļūt ID aiz domainsgame.org, mēs varētu iegūt mūsu puisi un, iespējams, atklāt vēl daudzus domēnus, kurus viņš ir apmetis. Lasiet vairāk par to zemāk. Tagad parunāsim par Gmail.

Gmail ievainojamība

Vai kāds atceras to, kas pagājušajā gadā valda ar Deividu Aireju? Arī viņa domēns tika nozagts. Stāsts bija pieejams visā tīmeklī.

– BRĪDINĀJUMS: Google GMail drošības kļūdas dēļ mans bizness tiek sabotēts

- Kopīgiem spēkiem atjauno Deivids Airey.com

Gan mums, gan Deividam izdevās atgūt domēnu. Bet es neesmu pārliecināts, vai visiem ir tik paveicies kā mums. Diemžēl reģistratūras šajā gadījumā ar jums tiešām nesadarbosies, ja vien stāstam netiks pievērsta kāda uzmanība. Tātad, es nešaubos, ka simtiem cilvēku tur palikuši bez iespējas, bet dot savu domēna vārdu vai samaksāt puisim.

Jebkurā gadījumā, atpakaļ uz Gmail.

Savā pirmajā rakstā Deivids Aireijs atsaucās uz Gmail ievainojamību, kas (ja nemaldos) tika pieminēta šeit vairākus mēnešus agrāk. Sasummēt:

Upuris apmeklē lapu, kamēr ir pieteicies GMail. Pēc izpildes lapa vienā no GMail saskarnēm izpilda daudzdaļu / formu datu POST un ievada filtru upura filtru sarakstā. Iepriekš minētajā piemērā uzbrucējs uzraksta filtru, kurš vienkārši meklē e-pastus ar pielikumiem un pārsūta tos uz izvēlētu e-pastu. Šis filtrs automātiski pārsūtīs visus e-pasta ziņojumus, kas atbilst noteikumam. Ņemiet vērā, ka arī turpmākos e-pasta ziņojumus pārsūtīsit. Uzbrukums būs spēkā tik ilgi, kamēr upurim ir filtrs filtru sarakstā, pat ja sākotnējā ievainojamība, kas bija injekcijas iemesls, ir noteikta Google.

sākotnējā lapa: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Tagad interesanta ir šī iepriekšējās GNU Citizen saites atjaunināšana, ka ievainojamība tika noteikta pirms 2007. gada 28. septembra. Bet Dāvida gadījumā incidents notika decembrī, 2-3 mēnešus vēlāk.

Tātad, vai toreiz šī izmantošana patiešām tika noteikta? Vai arī Dāvida gadījumā tā bija jauna izmantošana? Un pats galvenais - vai pakalpojumā Gmail TŪLĪT ir līdzīga drošības kļūda?

Kas jums tagad jādara?

(1) Nu, mans pirmais padoms būtu pārbaudīt jūsu e-pasta iestatījumus un pārliecināties, ka jūsu e-pasts nav apdraudēts. Pārbaudiet piegādes iespējas un filtrus. Ja nelietojat to, noteikti atspējojiet arī IMAP. Tas attiecas arī uz Google Apps kontiem.

(2) Mainiet kontakta e-pastu sensitīvajos tīmekļa kontos (paypal, domēna reģistratūra utt.) No sava primārā Gmail konta uz kaut ko citu. Ja jums pieder vietne, nomainiet sava resursdatora un reģistratūras kontaktu e-pasta adresi uz citu e-pastu. Vēlams ar kaut ko tādu, kurā neesat pieteicies, pārlūkojot tīmekli.

(3) Pārliecinieties, ka jauniniet savu domēnu uz privātu reģistrāciju, lai jūsu kontaktinformācija netiktu parādīta WhoIS meklējumos. Ja atrodaties GoDaddy, es ieteiktu apmeklēt aizsargāto reģistrāciju.

(4) Neatveriet saites savā e-pastā, ja nezināt personu, no kuras viņi nāk. Un, ja jūs nolemjat atvērt saiti, vispirms noteikti izrakstieties.

ATJAUNINĀT:

Atbildot uz MakeUseOf rakstu, es atklāju dažus labus rakstus, kuros apskatīti iespējamie drošības trūkumi:

– Koncepcijas pierādījums Gmail drošības kļūdai

– Komentāri par šo vietnē YCombinator

- (nov. 26. gads) Gmail drošība un nesenās pikšķerēšanas darbības [Google oficiāla atbilde]

Palīdziet mums noķert puisi!

Papildus iepriekš norādītajai pasta adresei mēs arī zinām, ka viņš izmanto [email protected] kā viņa e-pasts. Tātad, ja mēs uzzināsim, kam tagad pieder domainsgames.org, mēs varētu nonākt vienu soli tuvāk. vai vismaz atdot nozagtos domēnus to attiecīgajiem īpašniekiem.

Tagad domēna vārdu domainsgames.org aizsargā Moniker, un viņi tajā slēpj visu kontaktinformāciju.

Domēna ID: D154519952-LROR

Domēna vārds: DOMAINSGAME.ORG

Izveidots: 2008. gada 22. oktobrī 07:35:56 UTC

Pēdējoreiz atjaunināts: 08-Nov-2008 12:11:53 UTC

Derīguma termiņš: 22. oktobris-2009 07:35:56 UTC

Reģistratūras sponsorēšana: Moniker Online Services Inc. (R145-LROR)

Statuss: AIZLIEGTS KLIENTU Svītrot

Statuss: KLIENTU NODOŠANA AIZLIEGTA

Statuss: AIZLIEGTS KLIENTA ATJAUNINĀJUMS

Statuss: pārsūtīšana ir aizliegta

Reģistrētāja ID: MONIKER1571241

.

.

.

.

Vārdu serveris: NS3.DOMAINSERVICE.COM

Vārdu serveris: NS2.DOMAINSERVICE.COM

Vārdu serveris: NS1.DOMAINSERVICE.COM

Vārdu serveris: NS4.DOMAINSERVICE.COM

Es viņiem par to jau nosūtīju e-pastu (tāpat kā Edins) un atjaunināšu jūs šeit, tiklīdz es kaut ko no viņiem dzirdēšu.

Man ir arī daži lūgumi sekojošiem uzņēmumiem, kas tagad sniedz savus pakalpojumus šai personai.

Pārlūkojot galvenes failus vairākos e-pastos, bija skaidrs, ka hakeris izmanto Google Apps. Lūdzu, izpētiet to. Domēns ir domainsgame.org. Un arī lūdzu FIX! Gmail.

Pirmkārt, lūdzu, palīdziet Edinam un Florinam atgūt savus domēnus. Viena saprātīga rīcība būtu pārbaudīt konta pieteikšanās IP adreses visiem līdzīgiem ziņotajiem gadījumiem. Piemēram, gan Edina gadījumā, gan mūsu gadījumā (neesat pārliecināts par Florinu) hakeris izmantoja 64.72.122.156 IP adresi. (Kas, starp citu, izrādījās kompromitēts serveris Alpha Red Inc.) Vai pat vienkāršāk, vienkārši bloķējiet domēna vārdu un palūdziet pašreizējā konta īpašniekam pierādīt savu identitāti. Tā kā hakeris visur izmantoja dažādas identitātes, viņam to nebūtu iespējams izdarīt. Jūsu interesēs ir nodrošināt, lai šī persona vairs neizmanto jūsu pakalpojumus.

Aizveriet viņa kontu! (tas ir domēnsgame.org). Visa papildu informācija vai palīdzība, ko varat sniegt, tiks novērtēta.

Es neesmu īsti pārliecināts, bet es domāju, ka DomainSponsor ir uzņēmums, kas gūst peļņu no tiem domēniem, kurus šis puisis nozog. Tas notika ar MakeUseOf.com un tagad sadarbojās ar YouMP3.org.

5 līdz PayPal. COM: (Jūsu ATBALSTS IR SAISTĪTS)

Esmu pārliecināts, ka viņi to pat nelasīs, tāpēc tā vietā jums vienkārši teikšu. Es nosūtīju e-pastu uz [email protected] un brīdināju viņus, ka persona, kura nozaga mūsu domēnu un agrāk mūs šantažēja, izmanto kontu [email protected] (viņš izmanto arī dažus citus kontus). Es tikai lūdzu viņus to izpētīt. Tā vietā es saņemu e-pastu, kam nav nekā kopīga ar to, ko teicu. Būtībā tā ir e-pasta veidne, kas bija paredzēta, lai izskatās īsta un tiek nosūtīta cilvēkiem, kuri tika krāpti. C’mon! Mēs maksājam 3% komisijas maksu par katru darījumu. Vai jūs nevarat sniegt labāku klientu atbalstu?

Tas ir viss, ko es saņēmu!

Vēlreiz es ļoti nožēloju par notikušo ar Florinu un Edinu. Es ļoti ceru, ka viņi drīz atgūs savus domēnus. Tagad tas viss ir attiecīgo reģistratūru rokās. Bet pats galvenais, es gribu redzēt, kā kaut ko dara lieli korpusi (nevis klienti), lai noķertu šo cilvēku. Es esmu pārliecināts, ka katrs tur esošais emuāru autors to novērtēs un, iespējams, pat par to rakstīs savā emuārā.

Ir pienācis laiks MAINĪT ;-)

ar laba vēlējumiem

Aibek

attēla kredīts: pateicoties mašīna augšējam 'Cracker' kunga attēlam

Puisis aiz MakeUseOf.com. Seko viņam un MakeUseOf vietnē Twitter @MakeUseOf. Lai iegūtu sīkāku informāciju, iepazīstieties ar MakeUseOf lapu par.